In der heutigen vernetzten Welt können selbst kleine Schwachstellen schnell entdeckt und von böswilligen Akteuren ausgenutzt werden. Beispielsweise kann eine scheinbar geringfügige Fehlkonfiguration in einer API die Tür zu erheblichen Sicherheitsverletzungen öffnen, wodurch möglicherweise sensible Daten offengelegt und die Systemintegrität gefährdet werden.

Was meinen wir mit fortgeschrittenen Praktiken?

In unserem früheren Artikel zur API-Sicherheit („Securing APIs in an AWS Cloud Environment“) haben wir die Grundlagen der API-Sicherung in einem AWS-Ökosystem beschrieben, mit Best Practices und häufigen Fallstricken, um die einzigartigen Sicherheitsherausforderungen von Cloud-Umgebungen zu bewältigen.

Fortschrittliche API-Sicherheitspraktiken zielen jedoch darauf ab, über die standardmäßigen Grundmaßnahmen hinauszugehen, indem strengere Kontrollen, kontinuierliche Überwachung und automatisierte Reaktionen integriert werden. Während sich Standardverfahren auf grundlegende Sicherheitshygiene wie Authentifizierung, Autorisierung und Verschlüsselung konzentrieren, verfolgen fortgeschrittene Verfahren einen pro aktiveren und umfassenderen Ansatz zur Bedrohungsprävention und -minderung.

Warum ist es wichtig, die Extrameile zu gehen? Die einfache Antwort lautet: Wenn Sie dies nicht tun, werden es die Hacker tun. Durch die Einführung dieser fortschrittlichen Praktiken stellen Sie sicher, dass Ihre API-Sicherheit nicht nur reaktiv, sondern auch vorausschauend und belastbar ist. Lassen Sie uns diese fortgeschrittenen Praktiken genauer untersuchen.

Zero-Trust-Architektur

Der erste Schritt zu einer stabileren Sicherheitslage besteht darin, Einführung einer Zero-Trust-Architektur. Dabei wird davon ausgegangen, dass kein Benutzer, kein Gerät oder kein Netzwerk grundsätzlich vertrauenswürdig sein sollte, auch nicht innerhalb der Grenzen Ihrer AWS-Umgebung. Das bedeutet, dass Sie detaillierte Zugriffskontrollen einrichten und die Identität und Berechtigungen von Benutzern, Geräten und Diensten in jeder Phase der Interaktion mit Ihren APIs kontinuierlich überprüfen müssen.

- Implementieren Sie das Prinzip der geringsten Privilegien, Gewähren des Zugriffs nur auf die spezifischen Ressourcen und Aktionen, die für jeden Benutzer oder Dienst erforderlich sind.

- Nutzen Sie AWS-Dienste wie WS PrivateLink

und VPC Endpoints

, um private, sichere Verbindungen zwischen Ihren APIs und anderen AWS-Diensten herzustellen und so die Gefährdung durch das öffentliche Internet zu reduzieren.

- Nutzen Sie AWS WAF (Web Application Firewall), um Ihre APIs vor gängigen Web-Exploits zu schützen und benutzerdefinierte Sicherheitsregeln zu definieren, um bösartigen Datenverkehr basierend auf Anforderungsmustern herauszufiltern.

API-Sicherheitstesttools

Eine weitere Möglichkeit, Ihre API-Sicherheitslage zu stärken, besteht darin, dedizierte API-Sicherheitstesttools in Ihre Entwicklungs- und Testworkflows zu integrieren. Mithilfe dieser Tools können Sie potenzielle Schwachstellen und Schwachstellen in Ihrer API-Implementierung identifizieren und diese beheben, bevor sie von böswilligen Akteuren ausgenutzt werden können.

- Integrieren Sie beliebte API-Sicherheitstesttools, wie OWASP ZAP und Postman. Diese Tools bieten eine Reihe von Funktionen, vom automatisierten Schwachstellenscan bis zum manuellen Testen von API-Endpunkten, und helfen dabei, potenzielle Sicherheitslücken zu identifizieren.

- Integrieren Sie diese Sicherheitstesttools in Ihre CI/CD-Pipeline mit AWS CodePipeline. Dadurch können Sie Sicherheitstests als Teil Ihres regulären Bereitstellungsprozesses automatisieren und sicherstellen, dass Sicherheitsprüfungen bei jedem Build konsistent durchgeführt werden.

- Scannen Sie Ihre APIs regelmäßig auf bekannte Schwachstellen, Fehlkonfigurationen und Compliance-Probleme. Priorisieren Sie die Sanierungsbemühungen basierend auf der Schwere der Ergebnisse und gehen Sie zuerst die kritischsten Probleme an, um die Risikoexposition zu minimieren.

Sicherheitsautomatisierung

Als letzte zu berücksichtigende Technik verbessert die Sicherheitsautomatisierung alle Ihre anderen Praktiken und bietet ein robustes und leicht skalierbares Sicherheitssetup für Ihre API-Infrastruktur. Mit der Automatisierung wird die Verwaltung und Durchsetzung von Sicherheitsrichtlinien zum Kinderspiel. Und glücklicherweise bietet AWS eine breite Palette an Tools, die Ihnen dabei helfen, die Implementierung von Sicherheitskontrollen zu vereinfachen und die Widerstandsfähigkeit Ihres Systems zu verbessern.

- Verwenden Sie AWS CloudFormation, um Ihre API-Ressourcen als Code zu definieren und zu verwalten. Dies ermöglicht eine Versionskontrolle für eine einfachere Nachverfolgung von Änderungen, Wiederholbarkeit für konsistente Bereitstellungen und eine einfachere Prüfung zur Gewährleistung der Compliance.

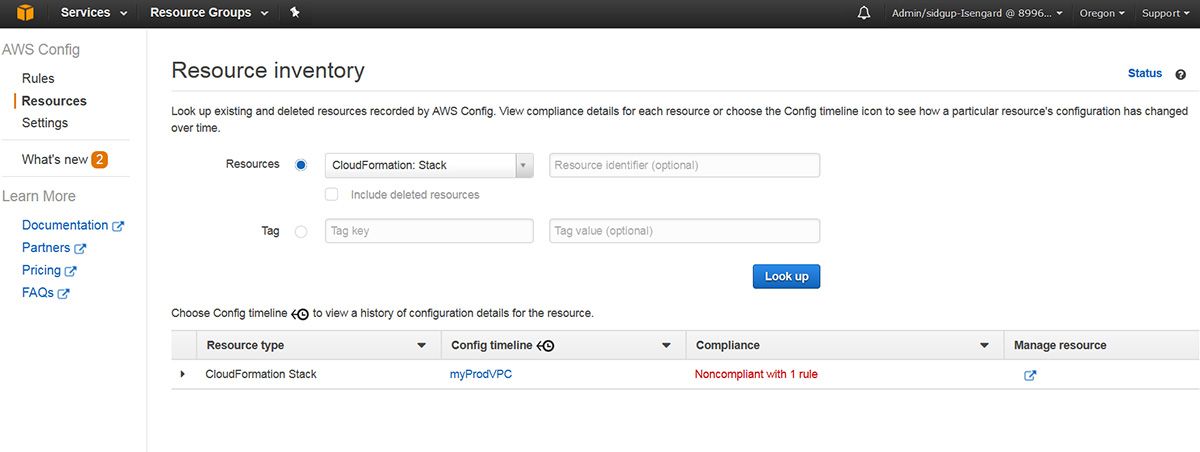

- Nutzen Sie AWS Config, um die Konfiguration Ihrer API-Ressourcen kontinuierlich zu überwachen und zu bewerten. Mit AWS Config können Sie Sicherheitsregeln und Best Practices definieren und Ihre Ressourcen kontinuierlich anhand dieser Regeln überprüfen, um etwaige Fehlkonfigurationen oder nicht konforme Einstellungen zu erkennen.

"How to track configuration changes to CloudFormation stacks using AWS Config"

- Implementieren Sie automatisierte Korrekturmaßnahmen mithilfe von AWS Lambda-Funktionen, die durch AWS Config-Regeln ausgelöst werden. Wenn AWS Config ein Sicherheitsproblem oder eine nicht konforme Konfiguration erkennt, kann es automatisch eine AWS Lambda-Funktion auslösen, um Korrekturmaßnahmen zu ergreifen, z. B. die Ressourcenkonfiguration zu ändern oder Benachrichtigungen zu senden. Dadurch können Sie erkannte Sicherheitsprobleme schnell und ohne manuelles Eingreifen beheben.

Wachsam bleiben: Die fortlaufende Reise der API-Sicherheit

Die Wirksamkeit von Automatisierungstechniken bei der Erstellung eines robusten und leicht zu wartenden API-Setups verdeutlicht, dass Sicherheit ein fortlaufender Prozess ist. Es reicht jedoch nicht aus, es einzurichten und laufen zu lassen. Gute Praktiken erfordern in der Tat kontinuierliche Wachsamkeit und Anpassung, wenn neue Bedrohungen auftauchen.

Die Einführung dieser fortschrittlichen Sicherheitspraktiken ist ein wichtiger Schritt, um sicherzustellen, dass Ihre API-Sicherheit nicht nur reaktiv, sondern auch proaktiv ist. Obwohl die Implementierung dieser Maßnahmen manchmal schwieriger sein kann, lohnt sich der zusätzliche Aufwand aufgrund des verbesserten Schutzes und der Ausfallsicherheit, die sie Ihrer Cloud-Infrastruktur bieten.

Darüber hinaus können Unternehmen durch die Implementierung der in diesem Artikel beschriebenen Best Practices und erweiterten Maßnahmen das Risiko von API-Verstößen erheblich reduzieren und ihre wertvollen Ressourcen in der Cloud schützen. Es ist jedoch ebenso wichtig, eine Kultur der Sicherheit innerhalb des Entwicklungsteams zu fördern und kontinuierliches Lernen und Zusammenarbeit zu fördern.

Weiterführende Literatur

Um Ihr Verständnis der erweiterten Sicherheitspraktiken für APIs in AWS zu vertiefen, finden Sie hier einige empfohlene Artikel und Ressourcen mit wertvollen Erkenntnissen und praktischen Tipps zur Verbesserung Ihrer Sicherheitsstrategie.

- Bewährte Methoden in Amazon API Gateway

[AWS]: Dieser Artikel enthält umfassende Richtlinien zur Implementierung von Best Practices für die Sicherheit speziell für Amazon API Gateway.

- API Gateway | AWS Security Blog

[AWS,ENG]: Der AWS-Sicherheitsblog bietet regelmäßige Einblicke und Updates zur Sicherung von APIs mithilfe von Amazon API Gateway, einschließlich aktueller Trends und Techniken.

- Security Optimisation with the AWS Well-Architected Framework [PCG,ENG]: In diesem PCG-Artikel wird untersucht, wie das AWS Well-Architected Framework zur Optimierung der Sicherheit in Ihrer gesamten AWS-Umgebung verwendet werden kann.

Verbessern Sie die Sicherheit und Effizienz Ihrer Cloud

Sind Sie bereit, die Sicherheit und Effizienz Ihrer Cloud-Infrastruktur zu verbessern? Entdecken Sie unsere maßgeschneiderten AWS Managed Services, robusten Cybersicherheitslösungen und innovativen AWS Lambda-Angebote. Kontaktieren Sie uns noch heute und lassen Sie sich von unseren zertifizierten Expert:innen zu einer sichereren und optimierten Cloud-Umgebung führen.